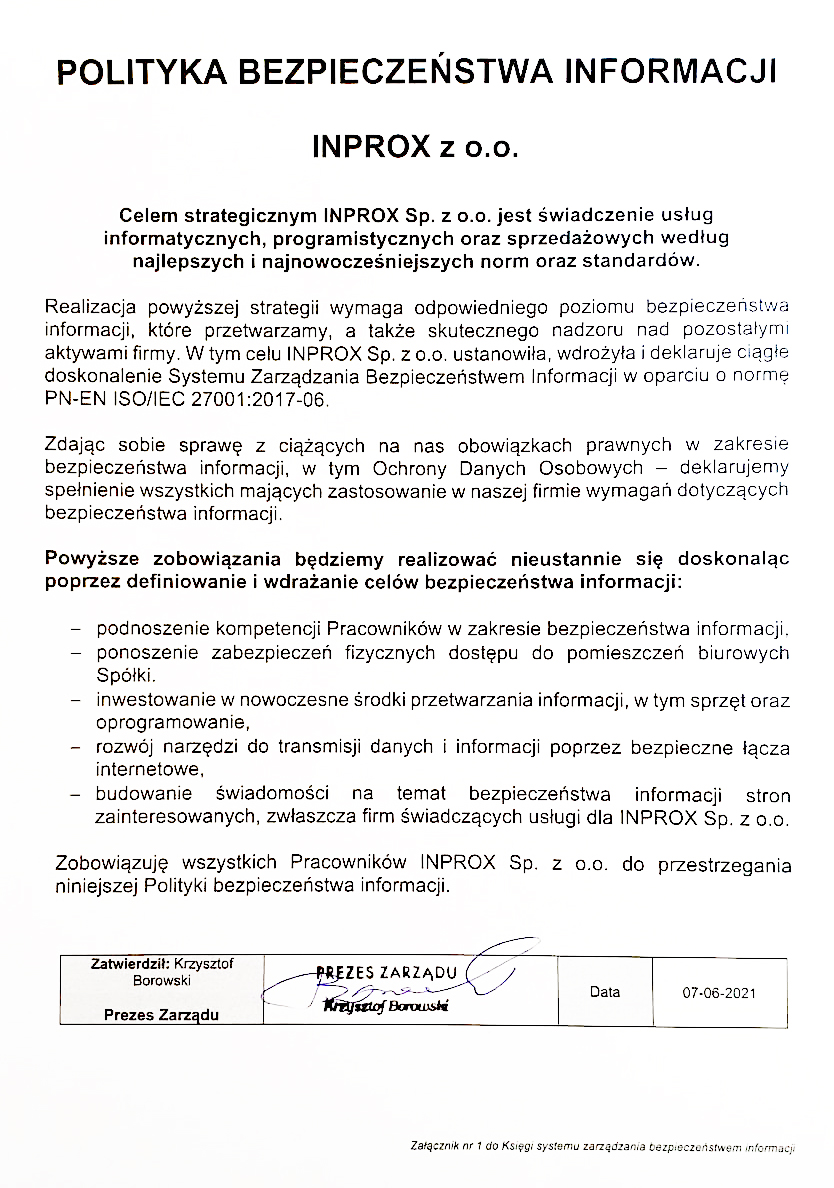

POLITYKA BEZPIECZEŃSTWA SYSTEMÓW INFORMATYCZNYCH SŁUŻĄCYCH DO PRZETWARZANIA DANYCH OSOBOWYCH W GMINNEJ BIBLIOTECE PUBLICZNEJ W BUKOWCU - PDF Free Download

POLITYKA BEZPIECZEŃSTWA SYSTEMÓW INFORMATYCZNYCH SŁUŻĄCYCH DO PRZETWARZANIA DANYCH OSOBOWYCH W GMINNEJ BIBLIOTECE PUBLICZNEJ W BUKOWCU - PDF Free Download

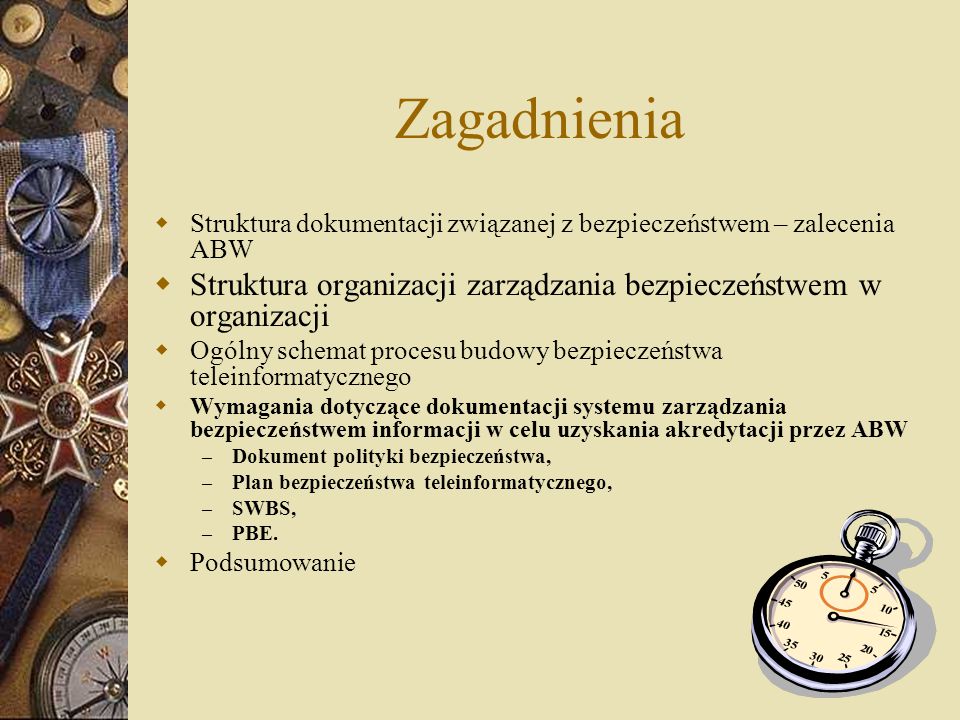

System Zarządzania Bezpieczeństwem Informacji zgodny z ISO/IEC 27001 (cz. 4) | Zabezpieczenia - czasopismo branży security

System Zarządzania Bezpieczeństwem Informacji zgodny z ISO/IEC 27001 (cz. 1.). Wprowadzenie | Zabezpieczenia - czasopismo branży security

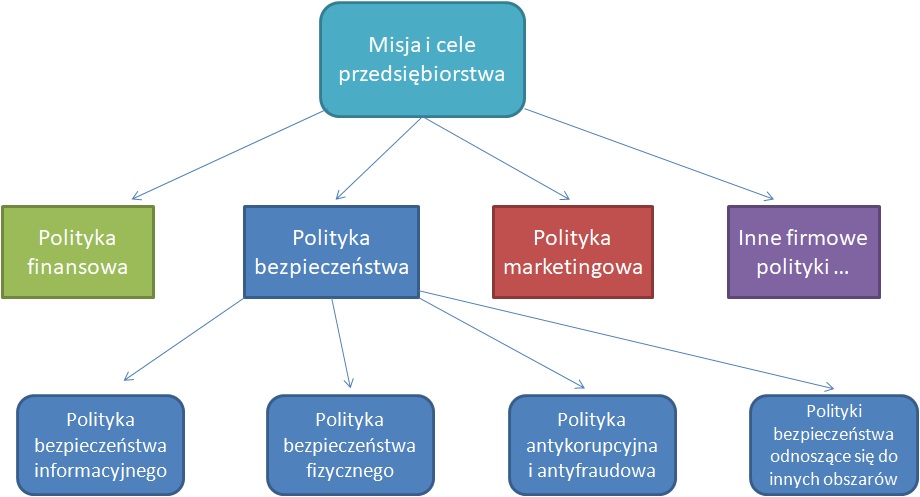

Computerworld 2/2019. Polityka bezpieczeństwa w centrum uwagi - Computerworld - Wiadomości IT, biznes IT, praca w IT, konferencje

Polityka bezpieczeństwa IT – jak napisać? – AKADEMIA STORMSHIELD – wdrożenia, szkolenia, wsparcie techniczne